- Geschäftsprozessmanagement (BPM)Dokumenten-Management-System (DMS)Elektronisches Qualitätsmanagementsystem (QMS)Risk, Governance & Compliance (GRC)Schnelle Anwendungsentwicklung mit wenig Code (LC)Betriebliches Kontinuitätsmanagement (BCM)Unternehmensarchitektur (EA)Geschäftsprozessmanagement (BPM)

- Geschäftsprozessmanagement Übersicht

- AI Prozess-Parsing, -Generierung, -Analyse & -Verbesserung

- Prozess-Mapping / Modellierung

- Prozess-Analyse und Verbesserung

- Prozess-Simulation

- Prozess-Mining

- Zusammenarbeit & Governance

- Data Migration und Integration

- Anbindung der Offline-App

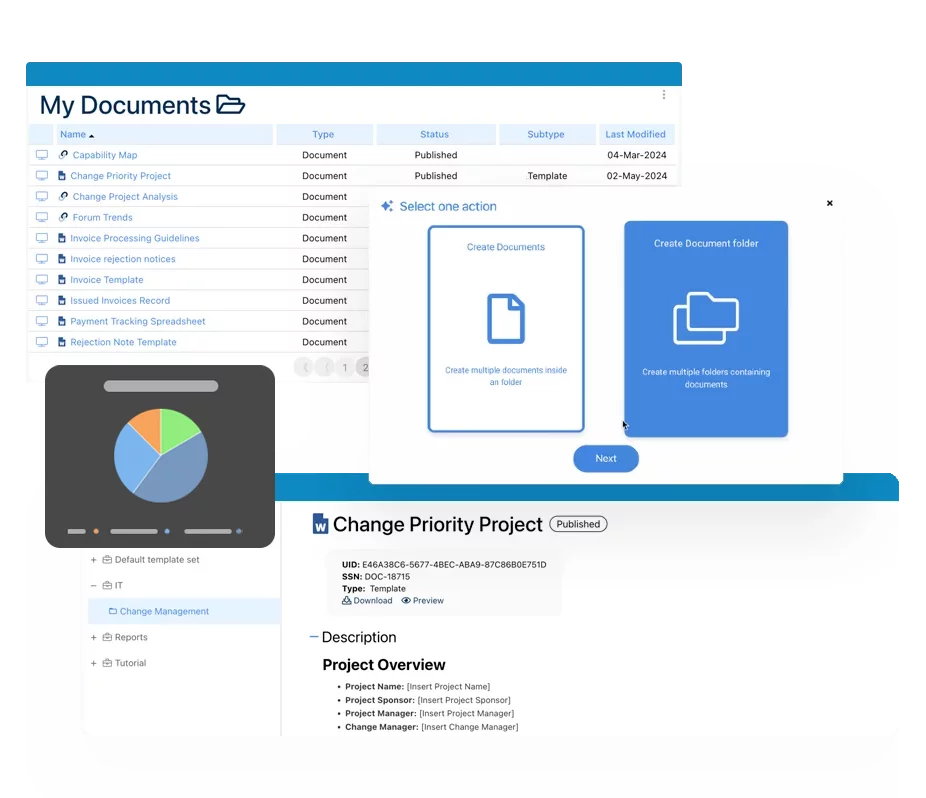

Dokumenten-Management-System (DMS)

Dokumenten-Management-System (DMS)- Dokumentenlenkung Übersicht

- KI-Inhaltserstellung und -verbesserung

- Verwaltung von Richtlinien und Verfahren (SOP)

- Zusammenarbeit & Governance

- Data Migration und Integration

- Anbindung der Offline-App

Elektronisches Qualitätsmanagementsystem (QMS)

Elektronisches Qualitätsmanagementsystem (QMS)- Überblick über das Qualitätsmanagementsystem

- Dokumente Control & Aufzeichnungen Mgmt

- Audit & Akkreditierung Mgmt

- Korrektur- und Präventivmaßnahmen

- Qualitätsereignis (nicht konform/konform), beschwerde, konformität

- Risikomanagement

- Management von Vorfällen

- Umwelt, Gesundheit und Sicherheit

- Produkt- und Lieferantenmanagement (SCAR)

- Ausbildung Management

- Control Management

- Aktionspunkte Management

- Management Review

- FMEA

- Pharmakovigilanz

- Data Migration und Integration

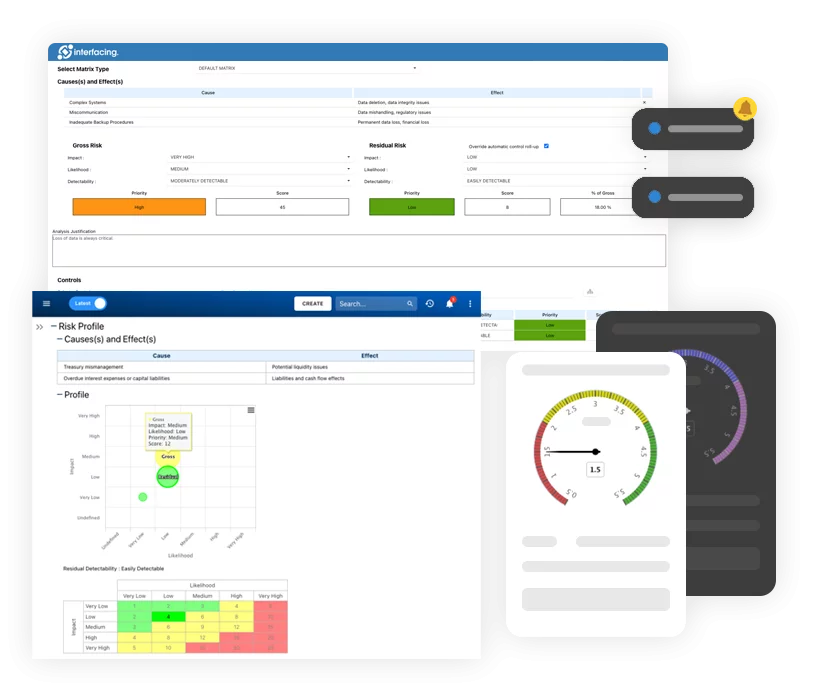

Risk, Governance & Compliance (GRC)

Risk, Governance & Compliance (GRC)- Überblick zu Risiko, Governance & Compliance

- Risikomanagement und Kontrolle

- Einhaltung gesetzlicher Vorschriften

- Zusammenarbeit & Governance

- Data Migration und Integration

- Anbindung der Offline-App

Schnelle Anwendungsentwicklung mit wenig Code (LC)

Schnelle Anwendungsentwicklung mit wenig Code (LC)- Low-Code-Automatisierungsplattform Übersicht

- Gestaltung elektronischer Webformulare (eFORMS)

- Low-Code-Automatisierungsplattform Übersicht

- Datenbank Tabelle Entity Designer

- Konzeption und Management von Aufgaben

- Entwurf und Verwaltung von BPMS-Anwendungen

- Integration mit externen Ressourcen und Anwendungen

- Definieren & Verwalten von Regeln/ Kontrollen/ Aktionen

- Elektronische Dienstleistungen

- Benutzer Startseite

- BAM (Business Activity Monitoring)

- Benutzerdefiniertes Dashboard-Design

- Data Migration und Integration

Betriebliches Kontinuitätsmanagement (BCM)

Betriebliches Kontinuitätsmanagement (BCM)- BCM-Übersicht

- Analyse der geschäftlichen Auswirkungen

- Katastrophenschutz-Simulation

- Verwaltung der Handlungspunkte

- Verwaltung von Massenbenachrichtigungen

- Vermögensverwaltung

- Data Migration und Integration

Unternehmensarchitektur (EA)

Unternehmensarchitektur (EA) Beratungsdienste

Interfacing ist hier, um Sie bei allen Transformationsinitiativen zu begleiten.

- Einhaltung gesetzlicher VorschriftenAnwendungsfälleLernzentrumRahmen & PraktikenEinhaltung gesetzlicher VorschriftenAnwendungsfälle

- Qualitätsmanagement-System (QMS)

- Digitale Transformation

- Kontinuierliche Verbesserung

- Governance, Risiko & Compliance

- Wissensmanagement

- Systemimplementierung (ERP, CRM…)

Lernzentrum

Lernzentrum- Gemeinschaftsportal

- Webinare

- Videos

- Was ist BPM?

- BPMN 2.0-Symbolik

- Prozess-Mapping vs. Modellierung

- Glossar

Rahmen & Praktiken

Rahmen & Praktiken - Über unsKundenerfolgPartnerÜber unsKundenerfolgPartner

Was ist ISO 27002:2022?

Please Select contact form.

Das essentielle Rahmenwerk zum Schutz sensibler Daten.

Eine Einführung in ISO 27002:2022

ISO/IEC 27002:2022 ist eine Aktualisierung des zuvor veröffentlichten Standards ISO/IEC 27002:2013. Dieses Referenzwerk für Informationssicherheitsstandards dient zur Unterstützung von ISO 27001. Der Standard wird von der International Organization for Standardization (ISO) und der International Electrical Commission (IEC) herausgegeben. ISO 27002 steht in enger Verbindung mit ISO 27001, da er als unterstützende Sammlung von Kontrollen für ein Informationssicherheitsmanagementsystem (ISMS) und deren Implementierung dient.

Es ist wichtig zu beachten, dass ISO 27002 selbst kein zertifizierbarer Standard ist. Er fungiert als Referenzpunkt für Informationssicherheits-, Cybersicherheits- und Datenschutzkontrollen, die auf international anerkannten Best Practices basieren und Organisationen bei der Planung der ISO 27001-Zertifizierung unterstützen.

Die Kontrollen von ISO 27002 finden sich in Anhang A von ISO/IEC 27001. Auf diesen Abschnitt wird häufig von Informationssicherheitsexperten verwiesen, wenn das Thema Sicherheitskontrollen diskutiert wird. Während jede Kontrolle in Anhang A nur in wenigen Sätzen umrissen wird, beschreibt ISO 27002 jede Kontrolle durchschnittlich auf einer Seite. Dies liegt daran, dass der Standard ISO 27002 erklären muss, wie jede Kontrolle funktioniert, welches Ziel sie verfolgt und wie diese konkret umgesetzt werden kann.

ISO 27002:2022 Aktualisierung

Im Februar 2022 wurden drastische Änderungen an dieser ISMS-Rahmenstruktur vorgenommen, die die vorhergehende veröffentlichte Version aus dem Jahr 2013 ersetzt. Trotz der strukturellen Änderungen bleibt der Zweck des Dokuments derselbe: die Bereitstellung eines generischen Referenzsatzes von Informationssicherheitskontrollen, die im Rahmen des ISO 27001 Information Security Management System (ISMS) verwendet werden.

Wichtige Aktualisierungen – ISO 27002:2022

14 Kategorien, reduziert auf 4 Domänen

- A.5 Organisatorische Kontrollen

- A.6 Personen-Kontrollen

- A.7 Physikalische Kontrollen

- A.8 Technologische Kontrollen

Zusätzlich gibt es 2 Anhänge, auf die verwiesen wird:

- Anhang A – Verwendung von Attributen

- Anhang B – Korrespondenz mit ISO/IEC 27002:2013

Die endgültige Wirkung von ISO 27002 liegt in seinem Beitrag zur Stabilität des ISMS einer Organisation. Ein wesentlicher Unterschied besteht darin, dass ISO 27002 nicht zwischen anwendbaren Kontrollen, die innerhalb einer Organisation verwendet werden oder nicht, unterscheiden soll. ISO 27002 soll als Referenz für die Auswahl von Sicherheitskontrollen dienen und nicht als Zertifizierungsprozess.

Reduzierung der Sicherheitskontrollen durch Konsolidierung

Durch die Konsolidierung der Kontrollen in ISO 27002 wurde die Anzahl der Sicherheitskontrollen von 114 auf 93 reduziert. Konkret wurden von den 93 Kontrollen 58 aktualisiert, 24 wurden zusammengelegt und 11 neue Kontrollen wurden erstellt.

Übersicht über elf neue Steuerelemente

Obwohl bereits auf mehrere Kontrollen verwiesen wird, wurden diese Themen in der neuesten Version von ISO 27002 in einer eigenen Kontrolle genauer beschrieben und angeleitet.

Von den elf Kontrollen sind drei besonders wirkungsvoll:

- 7 – Bedrohungsanalyse: Die Sicherheit Ihres Unternehmens kann nur durch die Identifizierung von Bedrohungsmöglichkeiten gewährleistet werden. Nur so sind Sie in der Lage, die Risiken für das Unternehmen zu berechnen und Maßnahmen zur Risikominderung zu ergreifen. Diese organisatorische Kontrolle bietet eine Anleitung zur Sammlung und Analyse von Daten über Bedrohungen der Informationssicherheit. Es werden die Strategie, die taktische Umsetzung und die Operationen der Bedrohungsaufklärung berücksichtigt.

- 23 – Informationssicherheit bei der Nutzung von Cloud-Diensten: Unternehmen migrieren in immer schnellerem Tempo zu Cloud-Diensten. Als Folge dieses Tempos gehen die meisten Unternehmen davon aus, dass die Identifizierung und Kontrolle von Sicherheitsrisiken in der Verantwortung des Cloud-Service-Anbieters liegt. Dies ist jedoch nicht oft der Fall. Diese Kontrolle bietet eine Anleitung für den Erwerb, die Nutzung, die Verwaltung und den Ausstieg aus Cloud-Diensten Dritter. Sie besagt eindeutig, dass Ihr Unternehmen die Verantwortlichkeiten sowohl Ihres Unternehmens als auch Ihres Cloud-Service-Anbieters im Detail festlegen muss.

- 28 – Sichere Kodierung: Da die Zahl der Unternehmen, die Software entwickeln, ständig zunimmt, können schlecht codierte Abschnitte zu großen Sicherheitslücken führen. Eine fehlende Validierung von Eingabeparametern kann zum Beispiel zu SQL-Injections, XSS-Angriffen usw. führen. Die hier zur Verfügung gestellte Anleitung zur technischen Kontrolle gewährleistet sichere Kodierungsprinzipien, die bei der Softwareentwicklung angewendet werden sollten.

Attributwerte für Kontrollen eingeführt

Die letzte große Änderung führt fünf Attribute ein, für die jeweils Werte angegeben werden.

- Cybersecurity-Konzepte: #Identifizieren, #Schützen, #Detektieren, etc.

- Eigenschaften der Informationssicherheit: #Vertraulichkeit, #Integrität und #Verfügbarkeit

- Bereiche der Sicherheit: #Governance_und_Ökosystem, #Schutz, #Verteidigung, etc.

- Kontrolltypen: #Präventiv, #Detektiv und #Korrektiv

- Operative Fähigkeiten: #Governance, #Vermögensverwaltung, #Informationsschutz, etc.

Wenn Sie nun auf Anhang A verweisen, verknüpfen die Attribute einen oder mehrere Werte aus jedem Attribut mit einer der Sicherheitskontrollen. Das Ergebnis dieser Änderung ist eine einfachere Gruppierung und Sortierung. Wenn eine Organisation beispielsweise die präventiven Kontrollen verstärken möchte, wird durch die Filterung mit dem Wert #preventative im Attribut Kontrolltypen eine Liste mit Verweisen auf präventive Kontrollen angezeigt.

Anhang B in dieser Version bleibt rückwirkend zu ISO/IEC 27002:2013 und ermöglicht einen einfachen Übergang zur aktualisierten Version von ISO 27002.

ISO 27002 Änderungen und ihre Auswirkungen auf Ihr Unternehmen

Bei der Planung Ihres ISO 27001-Informationssicherheitsmanagementsystems können Sie davon ausgehen, dass sowohl ISO 27001 als auch ISO 27002 die Eckpfeiler Ihres ISMS sein werden. Die Verwendung der in der neuen ISO 27002 enthaltenen Sicherheitskontrollen führt zu einer Anpassung an die aktuellen Best Practices der Branche. Ihre Infrastruktur kann von den neuen Einführungen mehr profitieren als von einer verstärkten Integration in bestehende Rahmenwerke, Vorschriften oder Standards.

Wie Interfacing die Last der

ISO/IEC 27002:2022-Dokumentation erleichtern kann

Mit der wachsenden Komplexität der Verwaltung der Anforderungen der ISO 27000-Serie wird die Organisation von Informationen an einem zentralen Ort immer wichtiger. Wenn ein Prüfer vor Ort kommt, wird er die Aufsicht der Geschäftsleitung über ihre externen Dienstleister sowie die eigenen Kontrollen des Unternehmens beurteilen. Der Großteil dieses Versäumnisses dreht sich hauptsächlich um die Dokumentation und die Möglichkeit, diese zu überprüfen. Um dies einem Prüfer zu beweisen, müssen Sie ihm ein System zur Verwaltung von Aufzeichnungen zur Verfügung stellen, das einen genauen und schnellen Zugriff auf das Wer, Wann und Wie der Betriebsziele des Unternehmens ermöglicht.

Die digitale Plattformlösung Enterprise Process Center® von Interfacing verfügt über eine vollständige Bibliothek von:

- Prozesse

- Verfahren

- Rollen und Verantwortlichkeiten

- Risiken

- Alle Anforderungen

- Interne Richtlinien

- Abgestimmte Indikatoren (KPIs)

- Kontrollierte Indikatoren (Überwachung)

All dies in einem zentralisierten integrierten Managementsystem (IMS), mit dem Ihr Unternehmen die Zertifizierung beschleunigen und die Erstellung, Kommunikation (neue und geänderte) und Aktualisierung von Informationssicherheitskontrollen, Prozessen und der zugehörigen/verwandten Dokumentation vereinfachen kann.

Darüber hinaus bietet das IMS von Interfacing auch ein Qualitätsmanagementsystem zur Automatisierung der Schulung Ihrer verschiedenen Kontrollen und Audits (Action Item Management/CAPA) sowie zur Verwaltung Ihrer gesamten Dokumentation, Dateien, Prozesse, Verfahren, Rollen, Risiken und Kontrollen.

Wir bieten Ihnen eine ganze Bibliothek mit Inhalten, die Sie als Starthilfe für Ihr Programm oder als Referenzbibliothek für die Betriebskontrollen verwenden können, mit denen Sie den Reifegrad Ihrer aktuellen ISO 27001-Dokumentation validieren.

Warum Interfacing wählen?

Mit mehr als zwei Jahrzehnten Erfahrung in den Bereichen KI, Qualität, Prozesse und Compliance ist Interfacing nach wie vor ein führendes Unternehmen in der Branche. Bis heute hat das Unternehmen mehr als 500 erstklassige Unternehmen und Unternehmensberatungen aus allen Branchen und Sektoren bedient. Wir bieten weiterhin digitale, Cloud- und KI-Lösungen an, die es Organisationen ermöglichen, ihre Prozesse zu verbessern, zu kontrollieren und zu rationalisieren und gleichzeitig die Last der Einhaltung von Vorschriften und Qualitätsmanagementprogrammen zu verringern.

Wenn Sie weitere Informationen wünschen oder besprechen möchten, wie Interfacing Ihr Unternehmen unterstützen kann, füllen Sie bitte das folgende Formular aus.

Dokumentation: Transformation, Governance und Kontrolle vorantreiben

· Gewinnen Sie in Echtzeitd umfassende Einblicke in Ihre Abläufe.

· Verbessern Sie Governance, Effizienz und Compliance.

· Sorgen Sie für nahtlose Einhaltung von regulatorischen Standards.

eQMS: Automatisierung von Qualitäts- und Compliance-Workflows und Berichten

· Vereinfachen Sie das Qualitätsmanagement mit automatisierten Workflows und Überwachung.

· Optimieren Sie CAPA, Lieferantenaudits, Schulungen und verwandte Workflows.

· Verwandeln Sie Dokumentation in

umsetzbare Erkenntnisse für Quality 4.0.

Low-Code Rapid Application Development: Beschleunigung der digitalen Transformation

· Erstellen Sie benutzerdefinierte, skalierbare Anwendungen schnell.

· Reduzieren Sie Entwicklungszeit und -kosten.

· Passen Sie sich schneller an und bleiben Sie agil angesichts sich wandelnder Kunden- und Geschäftsanforderungen.

KI zur Transformation Ihres Unternehmens!

KI-gestützte Tools sind darauf ausgelegt, Abläufe zu optimieren, Compliance zu verbessern und nachhaltiges Wachstum voranzutreiben. Erfahren Sie, wie KI:

· Mitarbeiterfragen beantworten kann.

· Videos in Prozesse umwandelt.

· Empfehlungen zur Prozessverbesserung und zu regulatorischen Auswirkungen gibt.

· eForms, Prozesse, Risiken, Vorschriften, KPIs und vieles mehr generiert.

· Regulatorische Standards in fragmentierte Anforderungen zerlegt.

Kostenlose Demo anfordern

Dokumentieren, analysieren, verbessern, digitalisieren und überwachen Sie Ihre Prozesse, Risiken, gesetzlichen Anforderungen und Leistungsindikatoren mit Interfacings integriertem Managementsystem Digital Twin, dem Enterprise Process Center®!

Kunden weltweit vertrauen auf uns

Mehr als 400 Unternehmen und Unternehmensberatungen von Weltrang

INTEGRATION

Kunden weltweit vertrauen auf uns

Mehr als 400 Unternehmen und Unternehmensberatungen von Weltrang