- Gestión de Procesos de Negocio (BPM)Sistema de Gestión de Documentos (SGD)Sistema electrónico de gestión de la calidad (SGC)Riesgo, Gobernanza y Cumplimiento (GRC)Desarrollo rápido de aplicaciones de bajo código (LC)Gestión de la Continuidad de Negocio (BCM)Arquitectura Empresarial (EA)Gestión de Procesos de Negocio (BPM)

- Visión general de la gestión de procesos negocio

- Análisis, generación, análisis y mejora de procesos de IA

- Mapeo / Modelado de Procesos

- Análisis y mejora de procesos

- Simulación de procesos

- Minería de procesos

- Colaboración y gobernanza

- Data Migración e integración

- Aplicación offline de Interfacing

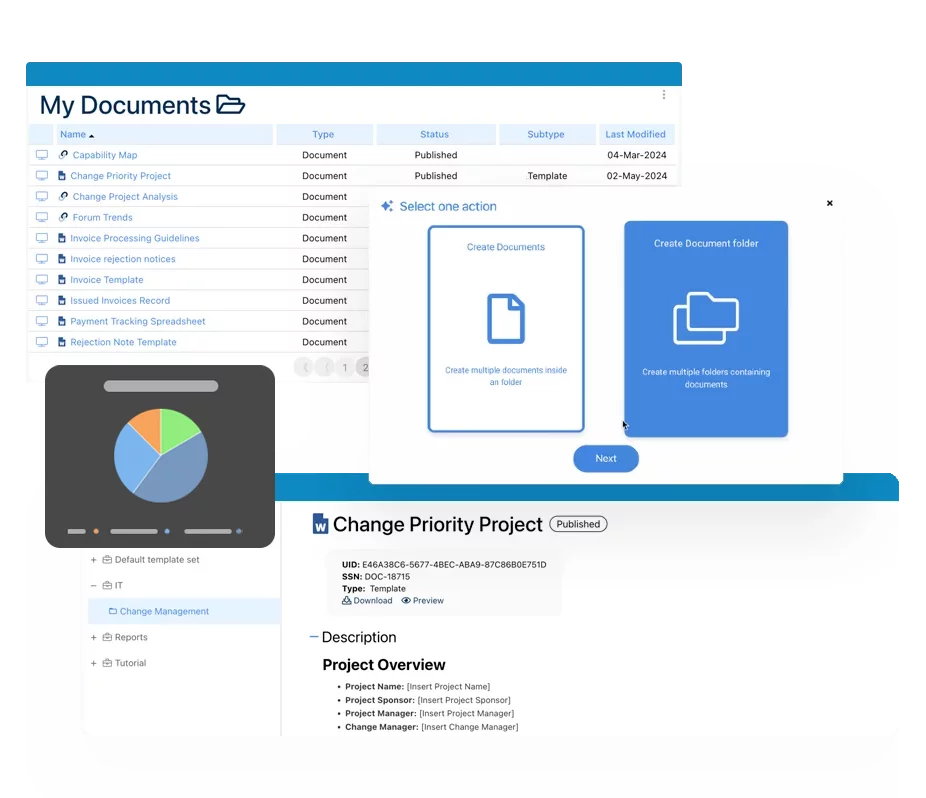

Sistema de Gestión de Documentos (SGD)

Sistema de Gestión de Documentos (SGD)- Visión general del control de documentos

- Creación y mejora de contenidos de IA

- Gestión de políticas y procedimientos (PNT)

- Colaboración y gobernanza

- Data Migración e integración

- Aplicación offline de Interfacing

Sistema electrónico de gestión de la calidad (SGC)

Sistema electrónico de gestión de la calidad (SGC)- Visión general del sistema de gestión de la calidad

- Control de Documentos y gestión de Registros

- Gestión de Auditoría y Acreditación

- Acción correctiva y preventiva

- Evento de calidad (No conforme/Quejas, Conformidad)

- Gestión de riesgos

- Gestión de incidentes

- Salud y seguridad medioambiental

- Gestión de productos y proveedores (SCAR)

- Gestión de la formación

- Gestión del Control

- Gestión de elementos de acción

- Revisión de la gestión

- FMEA

- Farmacovigilancia

- Data Migración e integración

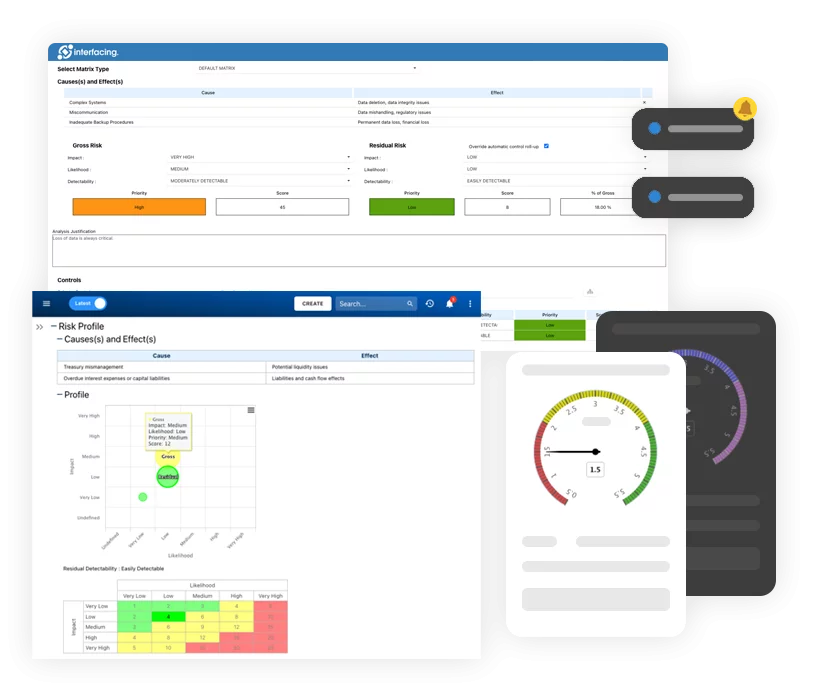

Riesgo, Gobernanza y Cumplimiento (GRC)

Riesgo, Gobernanza y Cumplimiento (GRC)- Visión general de Riesgo, Gobernanza y Cumplimiento

- Gestión de riesgos y control

- Cumplimiento de la normativa

- Colaboración y gobernanza

- Data Migración e integración

- Aplicación offline de Interfacing

Desarrollo rápido de aplicaciones de bajo código (LC)

Desarrollo rápido de aplicaciones de bajo código (LC)- Visión general de la plataforma de automatización Low Code

- Diseño de formularios web electrónicos (eFORMS)

- Visión general de la plataforma de automatización Low Code

- Diseñador de entidades de tabla de base de datos

- Diseñador de Integración de Sistemas

- Seguimiento y delegación de tareas

- Reglas/Guardias/Acciones personalizadas

- Servicios de mensajes de texto/voz

- BAM (Monitorización de la Actividad Empresarial)

- Data Migración e integración

Gestión de la Continuidad de Negocio (BCM)

Gestión de la Continuidad de Negocio (BCM)- Visión general de BCM

- Análisis del impacto empresarial

- Planificación de la continuidad de la actividad

- Simulación de recuperación en caso de catástrofe

- Gestión de elementos de acción

- Gestión de notificaciones masivas

- Gestión de activos

- Data Migración e integración

Arquitectura Empresarial (EA)

Arquitectura Empresarial (EA) Consulting Services

Interfacing está aquí para guiarle en cualquier iniciativa de transformación.

- IndustriasCumplimiento de la normativaCasos prácticosCentro de AprendizajeMarco y prácticasIndustrias

- Sanidad

- Tecnología de dispositivos médicos

- Ciencias de la vida, Farmacéutica

- Aeroespacial y Defensa

- Aerolíneas y aviación

- Medios de comunicación y telecomunicaciones

- Gobierno y Ejército

- Tecnología

- Energía

- Logística y Operaciones Portuarias

- Banca y mercados de capitales

- Comercio minorista y consumo

- Consulta

- Educación

- Ingeniería y construcción

- Fabricación

- Servicios financieros

- Seguros

- Productos químicos

Cumplimiento de la normativaCasos prácticosCentro de AprendizajeMarco y prácticas - Sobre nosotrosÉxito del clienteSociosSobre nosotrosÉxito del clienteSocios

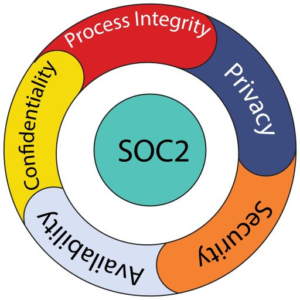

¿Qué es el SOC 2?

Definición y uso

Menos conocida como la versión más larga, “Controles de Sistemas y Organizaciones 2”, SOC 2 (o SOC II) es un marco utilizado para ayudar a las empresas a demostrar los controles de seguridad que existen para proteger los datos de los clientes en la nube. Estos controles pasaron a conocerse como los Principios de los Servicios de Confianza: Seguridad, Disponibilidad, Integridad del Proceso, Confidencialidad y, por último, Privacidad.

Si tu organización está considerando proveedores de soluciones en la nube, cumplir la norma SOC 2 debería ser un requisito mínimo (consulta nuestra comparación de los blogs SOC1 / SOC2 /SOC3 y nuestra comparación de SOC 2 con ISO27001 ).

Advertencia SOC 2

SOC 2 no es ni un sustituto de las mejores prácticas de seguridad reales ni un requisito legal. No se rige por el cumplimiento de la HIPAA ni de ninguna otra norma o reglamento, aunque las evaluaciones cubren de hecho los principales departamentos y procesos que interactúan con datos sensibles.

Los auditores externos realizan las certificaciones, no ningún organismo o agencia gubernamental. No hay un objetivo de “aprobado / suspenso” en el conjunto de informes: el resultado es una conclusión subjetiva en la que sólo consta la opinión del auditor. Los informes de auditoría no definen la certificación SOC 2, ya que sólo dan fe de su cumplimiento, basándose en la interpretación de un contador público titulado cualificado.

No obstante, la SOC 2 es importante en el mundo de la seguridad de los datos y no debe subestimarse.

SOC 2 Antecedentes

SOC 2 es un conjunto formal de informes elaborados como resultado de una auditoría. Esta auditoría la dirige un CPA o una organización contable certificada. Evolucionó a partir de la Declaración sobre Normas de Auditoría (SAS) 70, que era una auditoría más antigua utilizada para certificar la eficacia de los controles internos de una organización. Más tarde se renombró como Declaración sobre Normas para Encargos de Atestados (SSAE) 16, y de nuevo como Sistemas y Organizaciones de Control 1 (SOC 1). La SOC 2 surgió en 2009 ante la necesidad de prestar una atención mucho más estricta a la seguridad (los cinco Principios de Confianza).

No obstante, la SOC 2 es importante en el mundo de la seguridad de los datos y no debe subestimarse.

Quién debe buscar el SOC 2 como organización

Cualquier organización que almacene datos de clientes en la nube debe fijarse en la SOC 2 como demostración de las funciones de seguridad que utiliza para proteger los datos de los clientes. En efecto, cualquier empresa de SaaS puede utilizar SOC 2 como atestación mínima de cumplimiento.

SOC 2 y cumplimiento

La importancia del cumplimiento de la norma SOC 2 significa que, desde el punto de vista de cualquier cliente, trabajar con un proveedor potencial que cumpla la norma SOC 2 le ofrece una especie de garantía. El cliente recibirá las garantías y la información que necesita sobre cómo el proveedor procesa los datos de los usuarios y los mantiene privados. Y va un paso más allá.

Los informes de la AICPA también desempeñan un papel importante:

- Supervisión reglamentaria

- Gestión de proveedores

- Proceso de gestión de riesgos y gobierno corporativo interno

Qué son los Criterios de Servicio de Confianza (CSF)

Las cinco categorías casi superpuestas que trabajan para los controles utilizados en los informes SOC 2 son:

SOC 2 Type 1

- Formar un equipo multidisciplinar

- Elegir al padrino ejecutivo

- Identifique al autor que colabora con los jefes de equipo para elaborar políticas a partir de las necesidades de la empresa.

- Utilice como guía los Principios de los Servicios de Confianza

- Seleccione los que se aplican a su empresa

- Definir el alcance de la auditoría, redactar/refinar las políticas

SOC 2 Type 2

- El informe SOC 2 Tipo 1 está completo

- Verificación a lo largo del tiempo de que todas las políticas y procesos enumerados en SOC 2 Tipo 1 se utilizan de forma continuada.

Contenido del informe final de auditoría SOC 2

El contenido del informe SOC 2 debe abarcar lo siguiente:

- Aseveración de la dirección – garantizar que se obtiene la confirmación de la dirección de que todos los sistemas relacionados con los servicios prestados se describen de forma precisa y fiel en el informe.

- Informe del auditor: incluye un resumen de todas las pruebas realizadas, así como los resultados, incluida la opinión del auditor sobre la eficacia de los controles con respecto a los Criterios de los Servicios Fiduciarios (cuando se corresponden con ellos).

- Descripción general de los sistemas – Descripción detallada del servicio o sistema revisado.

- Aplicabilidad de los Criterios del Servicio de Confianza: describe todos los controles existentes, incluida la eficacia de los mismos, cuando se tienen en cuenta los Criterios del Servicio de Confianza.

SOC 2 y Certificación

Para la certificación SOC 2 es fundamental que una organización cumpla los Criterios de Servicios de Confianza explicados anteriormente (Seguridad, Disponibilidad, Integridad de Procesamiento, Confidencialidad y Privacidad).

No todas las organizaciones completarán los cinco principios, ya que muchas empresas tendrán criterios que no son relevantes para su negocio en particular. Sin embargo, lo importante es que la organización elija los principios correctos en su solicitud de certificación SOC 2 que se ajuste al alcance de la auditoría.

Veamos un ejemplo. Tu centro de datos sólo ofrece almacenamiento a clientes para un cliente concreto, ya que el cliente se encarga de todo el procesamiento de datos por su parte. En este caso, se aplica el principio de seguridad y disponibilidad, pero no el principio de integridad del tratamiento. Además, si esos datos almacenados implican información personal, también se aplicaría el principio de privacidad.

ISO 27001 y SOC 2 trabajando juntos

Consulta nuestra comparación de ISO 27001 y SOC2 y nuestra comparación de SOC1 / SOC2 /SOC3

No deberíamos preguntarnos cuál de los dos marcos utilizar simplemente porque SOC 2 es un informe de auditoría, mientras que ISO 27001 se diseñó como una certificación de normas establecida para crear un Sistema de Gestión de la Seguridad de la Información específico. Esto significa que la SOC 2 puede considerarse un resultado de la implantación de un SGSI ISO 27001.

La mejor forma de ver la relación entre SOC 2 e ISO 27001 es que, aunque la ISO 27001 no es obligatoria en un informe SOC 2, la realización de una implantación del SGSI ISO 27001 proporciona (con poco coste y esfuerzo) una base sólida para la elaboración del informe SOC 2. Además, la confianza de los clientes aumenta aún más con el uso de ambos marcos, certificados como completados dentro de tu organización.

Cómo ayuda Interfacing a aliviar la carga de la documentación SOC 2 e ISO 27001

Con la creciente complejidad de la gestión de los requisitos SOC 2, organizar la información en una ubicación central es cada vez más importante. Cuando un auditor acuda a las instalaciones, evaluará la supervisión que hace la dirección de sus proveedores de servicios externos, así como los propios controles de la empresa. La mayor parte de este descuido gira principalmente en torno a la documentación y a la capacidad de revisarla. Demostrar esto a un auditor significa proporcionarle un sistema de gestión de registros que pueda recurrir a la velocidad de acceso al quién, cuándo y cómo de los objetivos de las operaciones de la organización.

En esto consiste la automatización del flujo de trabajo documental. Crear un ecosistema de datos seguro y protegido es nuestro compromiso para que tu organización obtenga con éxito una certificación SOC 2 o ISO 27001.

¿Por qué elegir Interfacing?

Con más de dos décadas de experiencia en software de IA, Calidad, Procesos y Cumplimiento, Interfacing sigue siendo líder en el sector. Hasta la fecha, ha prestado servicio a más de 500 empresas de talla mundial y consultoras de gestión de todas las industrias y sectores. Seguimos ofreciendo soluciones digitales, en la nube y de IA que permiten a las organizaciones mejorar, controlar y agilizar sus procesos, al tiempo que alivian la carga de los programas de cumplimiento normativo y gestión de la calidad.

Para obtener más información o hablar sobre cómo Interfacing puede ayudar a su organización, rellene el siguiente formulario.

Documentación: Impulsando la Transformación, Gobernanza y Control

• Obtenga información integral en tiempo real sobre sus operaciones.

• Mejore la gobernanza, eficiencia y cumplimiento.

• Garantice la alineación fluida con los estándares regulatorios.

eQMS: Automatización de flujos de trabajo y reportes de calidad y cumplimiento

• Simplifique la gestión de calidad con flujos de trabajo automatizados y monitoreo..

• Optimice CAPA, auditorías de proveedores, capacitaciones y flujos relacionados..

• Transforme la documentación en información procesable para Calidad 4.0.

.

Desarrollo rápido de aplicaciones low-code: Acelerando la transformación digital

• Cree aplicaciones personalizadas y escalables de forma ágil.

• Reduzca el tiempo y costo de desarrollo.

• Adáptese rápidamente y manténgase ágil frente a las necesidades cambiantes de clientes y negocios.

¡IA para transformar su negocio!

Las herramientas impulsadas por IA están diseñadas para optimizar operaciones, mejorar el cumplimiento y fomentar el crecimiento sostenible. Descubra cómo la IA puede:

• Responder a las consultas de los empleados.

• Transformar videos en procesos.

• Formular recomendaciones sobre el impacto de la regulación y la mejora de los procesos

• Generar formularios electrónicos, procesos, riesgos, regulaciones, KPIs y mucho más.

• Desglosar estándares regulatorios en requisitos desagregados.