Qu’est-ce que le SOC 2 ?

Définition et utilisation

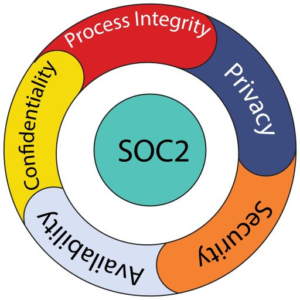

Moins connu sous sa version longue, “Systems and Organizations Controls 2”, SOC 2 (ou SOC II) est un cadre utilisé pour aider les entreprises à démontrer les contrôles de sécurité mis en place pour protéger les données des clients dans l’informatique dématérialisée. Ces contrôles sont devenus les principes des services de confiance : Sécurité, disponibilité, intégrité du traitement, confidentialité et, enfin, respect de la vie privée.

Si votre organisation envisage de faire appel à des fournisseurs de solutions en nuage, la conformité à la norme SOC 2 devrait être une exigence minimale (consultez notre comparaison des normes SOC1 / SOC2 / SOC3 et notre comparaison de la norme SOC 2 avec les blogs ISO27001 ).

Mise en garde SOC 2

SOC 2 n’est ni un substitut aux meilleures pratiques de sécurité, ni une obligation légale. Il n’est pas axé sur la conformité à l’HIPAA ou à d’autres normes ou réglementations, bien que les évaluations couvrent en fait les principaux départements et processus qui interagissent avec des données sensibles.

Ce sont des auditeurs externes qui effectuent les certifications, et non un organisme ou une agence gouvernementale. Il n’y a pas d’objectif de réussite ou d’échec pour l’ensemble des rapports – le résultat est une conclusion subjective dans laquelle seule l’opinion de l’auditeur est consignée. Les rapports d’audit ne définissent pas la certification SOC 2, car ils ne font qu’attester de la conformité, sur la base de l’interprétation d’un expert-comptable qualifié et agréé.

Néanmoins, SOC 2 est important dans le monde de la sécurité des données et ne doit pas être sous-estimé.

Contexte de SOC 2

SOC 2 est un ensemble formel de rapports produits à l’issue d’un audit. Cet audit est mené par un CPA ou un organisme comptable agréé. Il a évolué à partir du Statement on Auditing Standards (SAS) 70, qui était un ancien audit utilisé pour attester de l’efficacité des contrôles internes d’une organisation. Il a ensuite été renommé Statement on Standards for Attestation Engagements (SSAE) 16, puis à nouveau en Systems and Organizations Control 1 (SOC 1). Le SOC 2 a été créé en 2009 pour répondre à la nécessité de mettre l’accent sur la sécurité de manière beaucoup plus stricte (les cinq principes de confiance).

Néanmoins, SOC 2 est important dans le monde de la sécurité des données et ne doit pas être sous-estimé.

Qui doit s’intéresser à SOC 2 en tant qu’organisation ?

Toute organisation qui stocke des données clients dans le nuage devrait se référer à SOC 2 pour démontrer les rôles de sécurité qu’elle utilise pour protéger les données clients. En effet, toute société SaaS peut utiliser SOC 2 comme attestation minimale de conformité.

SOC 2 et conformité

L’importance de la conformité SOC 2 signifie que, du point de vue d’un client, travailler avec un fournisseur potentiel qui est conforme à la norme SOC 2 lui donne une sorte de garantie. Le client recevra les assurances et les informations dont il a besoin sur la manière dont le vendeur traite les données des utilisateurs et les garde confidentielles. Et cela va encore plus loin.

Les rapports de l’AICPA jouent également un rôle important dans les domaines suivants :

- Surveillance réglementaire

- Gestion des fournisseurs

- Processus de gestion des risques et gouvernance d’entreprise interne

Qu’est-ce que les critères de service fiduciaire (CST) ?

Les cinq catégories qui se recoupent et qui permettent de réaliser les contrôles utilisés dans les rapports SOC 2 sont les suivantes :

SOC 2 Type 1

- Former une équipe pluridisciplinaire

- Élire un parrain exécutif

- Identifier l'auteur qui collabore avec les chefs d'équipe pour élaborer des politiques à partir des besoins de l'entreprise.

- Utiliser les principes des services fiduciaires comme guide

- Sélectionnez ceux qui s'appliquent à votre entreprise

- Définir l'étendue de l'audit, rédiger/affiner les politiques

SOC 2 Type 2

- Le rapport SOC 2 de type 1 est terminé

- Vérification dans le temps que toutes les politiques et tous les processus énumérés dans SOC 2 Type 1 sont utilisés en permanence

Contenu du rapport d’audit final SOC 2

Le contenu du rapport SOC 2 doit couvrir les points suivants :

- Assertion de la direction – s’assurer que la direction confirme que tous les systèmes liés aux services fournis sont décrits avec précision et sincérité dans le rapport.

- Rapport de l’au diteur – comprend un résumé de tous les tests effectués ainsi que les résultats, y compris l’avis de l’auditeur sur l’efficacité des contrôles par rapport aux critères des services fiduciaires (lorsqu’ils sont mis en correspondance).

- Aperçu des systèmes – Description détaillée du service ou du système examiné.

- Applicabilité des critères de service fidu ciaire – décrit tous les contrôles en place, y compris l’efficacité de ces contrôles lorsque les critères de service fiduciaire sont pris en compte.

SOC 2 et certification

La conformité d’une organisation aux critères des services fiduciaires (sécurité, disponibilité, intégrité du traitement, confidentialité et respect de la vie privée) est essentielle à la certification SOC 2.

Toutes les organisations ne respecteront pas les cinq principes, car de nombreuses entreprises auront des critères qui ne sont pas pertinents pour leur activité particulière. Ce qui est important, c’est que l’organisation choisisse les bons principes dans sa demande de certification SOC 2 et qu’elle réponde à l’étendue de l’audit.

Prenons un exemple. Votre centre de données n’offre du stockage aux clients que pour un client spécifique, ce dernier se chargeant de tout le traitement des données de son côté. Dans ce scénario, le principe de sécurité et de disponibilité s’applique, mais pas le principe d’intégrité du traitement. En outre, si ces données de stockage impliquent des informations personnelles, le principe de protection de la vie privée s’applique également.

ISO 27001 et SOC 2 travaillent ensemble

Consultez notre comparaison entre ISO 27001 et SOC2 et notre comparaison entre SOC1 / SOC2 /SOC3.

Nous ne devrions pas nous demander lequel des deux cadres utiliser simplement parce que SOC 2 est un rapport d’audit alors qu’ISO 27001 a été conçu comme une certification de normes établie pour créer un système spécifique de gestion de la sécurité de l’information. Cela signifie que SOC 2 peut être considéré comme un résultat de la mise en œuvre d’un SMSI ISO 27001.

La relation entre SOC 2 et ISO 27001 peut se résumer ainsi : bien que la norme ISO 27001 ne soit pas obligatoire dans un rapport SOC 2, l’achèvement de la mise en œuvre d’un SMSI ISO 27001 fournit (avec peu de coûts et d’efforts) une base solide pour la préparation du rapport SOC 2. En outre, la confiance des clients est renforcée par l’utilisation des deux cadres, certifiés au sein de votre organisation.

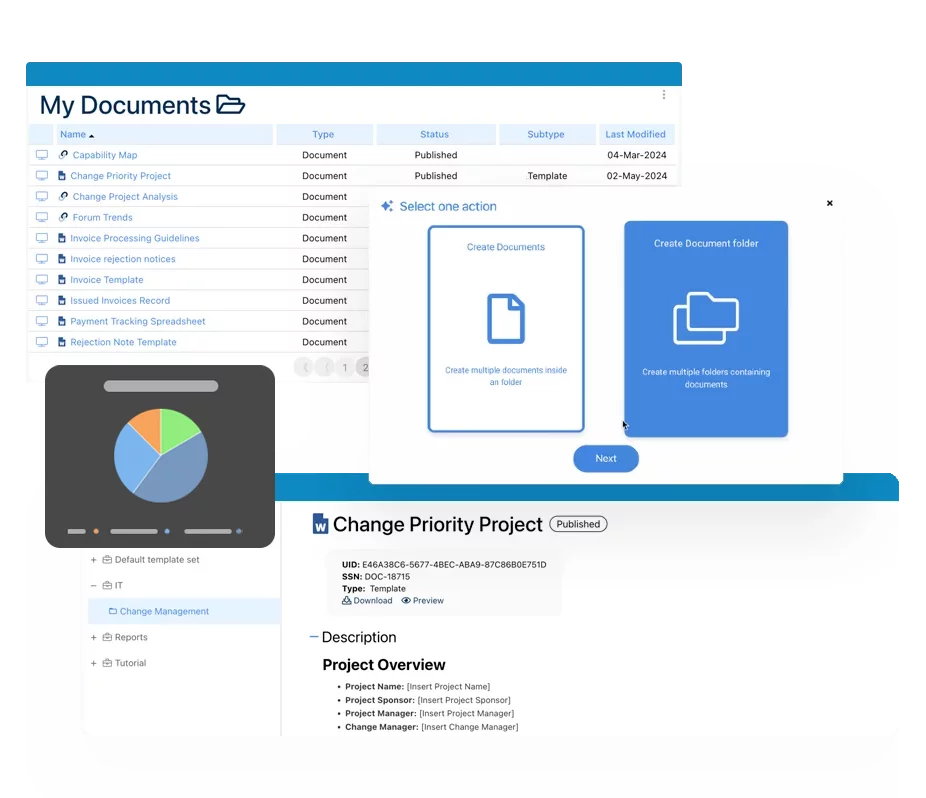

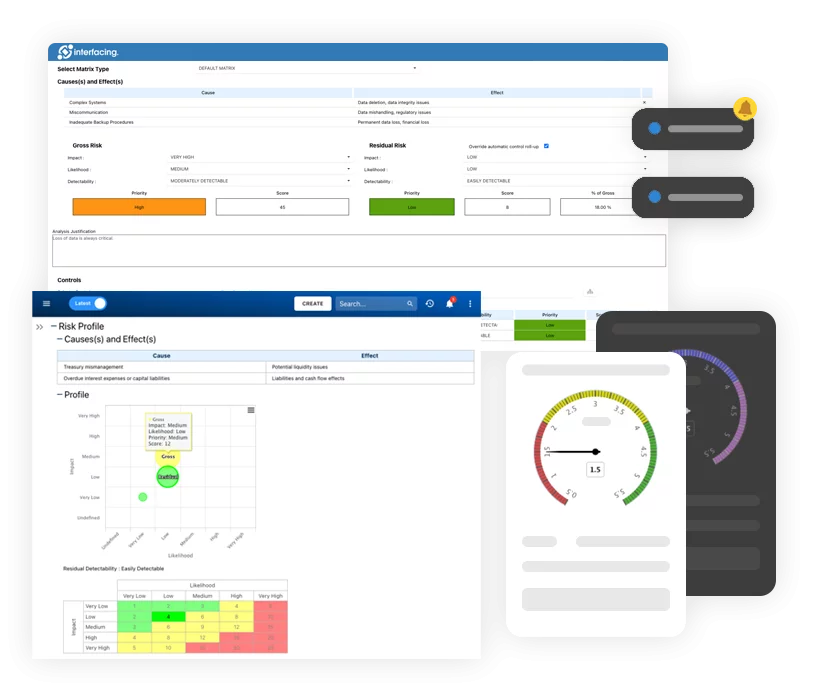

Comment Interfacing contribue à alléger le fardeau de la documentation SOC 2 et ISO 27001

Avec la complexité croissante de la gestion des exigences SOC 2, l’organisation de l’information dans un endroit central devient de plus en plus importante. Lorsqu’un auditeur se rend sur un site, il évalue la surveillance exercée par la direction sur les prestataires de services tiers ainsi que les contrôles effectués par l’entreprise elle-même. La majeure partie de cette surveillance porte principalement sur la documentation et la capacité à la réviser. Pour prouver cela à un auditeur, il faut lui fournir un système de gestion des documents qui puisse s’appuyer sur la rapidité d’accès au qui, quand et comment des objectifs opérationnels de l’organisation.

C’est en gardant cela à l’esprit que l’automatisation du flux de travail de la documentation prend tout son sens. La création d’un écosystème de données sûres, sécurisées et protégées est notre engagement à aider votre organisation à obtenir avec succès la certification SOC 2 ou ISO 27001.

Pourquoi choisir Interfacing?

Avec plus de deux décennies de logiciels d'IA, de qualité, de processus et de conformité, Interfacing continue d'être un leader dans l'industrie. À ce jour, nous avons servi plus de 500+ entreprises de classe mondiale et des sociétés de conseil en gestion de toutes les industries et de tous les secteurs. Nous continuons à fournir des solutions numériques, cloud et IA qui permettent aux organisations d'améliorer, de contrôler et de moderniser leurs processus tout en allégeant le fardeau de la conformité réglementaire et des programmes de gestion de la qualité.

Pour en savoir plus ou discuter de la manière dont Interfacing peut aider votre organisation, veuillez remplir le formulaire ci-dessous.

Documentation : Piloter la transformation, la gouvernance et le contrôle

• Obtenez des informations complètes et en temps réel sur vos opérations.

• Améliorez la gouvernance, l'efficacité et la conformité.

• Assurez une conformité fluide avec les normes réglementaires.

eQMS : Automatiser les workflows de qualité et de conformité & rapports

• Simplifiez la gestion de la qualité avec des workflows automatisés et une traçabilité continue.

• Standardisez la gestion des CAPA, des audits fournisseurs, de la formation et des workflows associés.

• Transformez la documentation en informations exploitables pour la Qualité 4.0.

Développement rapide d'applications low-code : Accélérer la transformation numérique

• Créez rapidement des applications personnalisées et évolutives.

• Réduisez le temps et les coûts de développement.

• Adaptez-vous rapidement pour répondre aux besoins évolutifs des clients et de votre entreprise.

L’IA pour transformer votre entreprise !

Conçus pour optimiser les opérations, l'efficacité et renforcer la conformité. Découvrez nos solutions alimentés par l’IA :

• Répondre aux questions des employés.

• Transformer des vidéos en processus.

• Recommander des améliorations de processus et des impacts réglementaires.

• Générer des formulaire, processus, risques, réglementations, KPIs, et bien plus.

• Fragmenter les normes réglementaires